Qu'est-ce que le protocole de passerelle frontalière ? Votre FAI utilise-t-il BGP ?

Border Gateway Protocol ou BGP , en abrégé, aide à tracer l'itinéraire des paquets de données afin que les paquets puissent être livrés en utilisant le moins de nœuds possible. Les nœuds ici font référence à des réseaux autonomes qui sont tous reliés pour créer un vaste Internet .

Qu'est-ce que le protocole de passerelle frontalière

Quand j'étais à l'école, notre classe a visité un bureau de poste pour voir comment cela fonctionnait. Le maître de poste nous a dit qu'ils triaient le courrier par destination et le mettaient dans les sacs correspondants. Parfois, un itinéraire direct n'est pas possible, donc une partie du courrier est acheminée vers un bureau de poste proche de la destination et ce bureau de poste permet de livrer le courrier en le renvoyant selon l'adresse.

Border Gateway Protocol représente un bureau de poste. On peut dire que c'est le bureau de poste d' Internet . Les paquets de données que nous générons en travaillant sur Internet doivent être acheminés via différents réseaux autonomes afin qu'ils puissent atteindre l'adresse IP de destination. Un Internet est en fait un grand nombre de réseaux qui ressemblent à un immense réseau. Internet est donc un réseau de réseaux autonomes. Ces réseaux autonomes sont fournis par les FAI(ISPs) , les gouvernements et les organisations technologiques, etc.

BGP est-il sûr ? Comment BGP peut-il être piraté ?

Ces réseaux autonomes sont mis en place par différentes entités et décident quels nœuds d' Internet utiliser pour que les paquets de données atteignent leur destination sans se perdre. Mais il arrive qu'il y ait des nœuds voyous sur le chemin qui détournent la route des données en empoisonnant un ou plusieurs nœuds réels sur Internet .

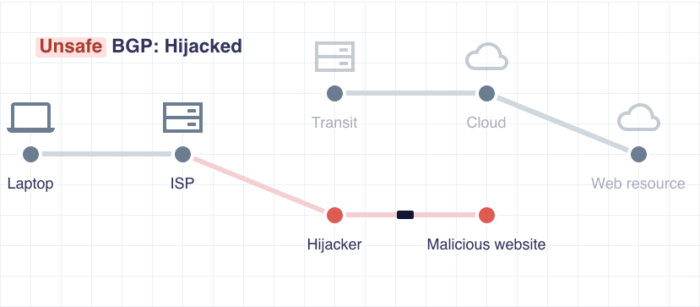

Ce qui se passe, c'est que lorsqu'un paquet de données doit être déplacé de A à B à C à D, où D est la destination, le paquet de données est envoyé à A. Ce nœud contacte le nœud suivant, B, afin qu'il puisse être transmis. à destination. Si un pirate de l'air crée un faux nœud B et empoisonne le vrai B, le paquet de données se déplacera de A vers le faux nœud B. Ce nœud malveillant redirigera désormais les paquets de données vers un site Web malveillant d'apparence similaire.

En d'autres termes, le Border Gateway Protocol n'est pas plus sûr lorsqu'il est utilisé seul. Il existe une méthode selon Cloudflare qui rend l'utilisation d' Internet plus sûre sans être la proie des pirates de l'air.

Infrastructure de ressources à clé publique(Resource Public Key Infrastructure) ( RPKI )

L' infrastructure à clé publique de ressources(Resource Public Key Infrastructure) ou RPKI est un service qui protège les paquets de données contre le piratage sur les réseaux BGP . Cette technique utilise la cryptographie lors de l'interrogation de la route à suivre pour les paquets de données. Ainsi, l'utilisation de RPKI sur Border Gateway Protocol ( BGP ) aide à sécuriser les données et empêche le détournement de nœuds utilisés dans une route Internet .

Pour voir si votre fournisseur de services Internet(Internet Service Provider) utilise correctement le protocole Border Gateway(Border Gateway Protocol) , visitez IsBGPsafeyet.com et cliquez sur le bouton Tester votre FAI(Test your ISP) sur la page.

Pour résumer:

- BGP est un protocole qui crée une route pour que les paquets de données atteignent leur destination

- BGP n'est pas très sûr s'il est implémenté seul

- RPKI utilise la cryptographie, ce qui aide à éviter les nœuds malveillants lorsqu'il est utilisé en combinaison avec le protocole de sécurité des frontières(Border Security Protocol) ( BGP ).

Related posts

Comment trouver le Router IP address sur Windows 10 - IP Address Lookup

Network icon dit no internet access, mais je suis connecté

Comment configurer un Internet connection sur Windows 11/10

Qu'est-ce que Network Address Translator (NAT)? Qu'est ce que ça fait? Est-ce que j'en ai besoin?

Comment vérifier Network Adapter Speed sur Windows 10

Comment créer un lien vers un fichier, un dossier ou une bibliothèque sur votre ordinateur

Comment désactiver Internet Connection Sharing (ICS) dans Windows 10

Comment bloquer les applications sur Android de l'accès à Internet

Comment activer ou désactiver le Wi-Fi sur Windows 11?

Best Free Bandwidth Monitoring Tools pour Windows 10

Pas Internet Connectivity, mais montre aussi connecté au Web

Comment définir un serveur proxy dans Chrome, Firefox, Edge et Opera

Wi-FI 6 est un écosystème, pas seulement un routeur

Comment activer IPv6 sur votre routeur TP-Link Wi-FI 6

Comment configurer et utiliser Instant Guard sur les routeurs ASUS Wi-Fi

Comment définir un time schedule sur votre routeur Wi-Fi 6 TP-Link

Comment bloquer Remote Desktop sur votre PC Windows

Comment modifier la liste des applications autorisées dans Windows Defender Firewall (et bloquez les autres)

Comment définir un serveur Android proxy pour Wi-Fi: Tout ce que vous devez savoir

Examen du Synology DiskStation DS1621+ NAS: Jack de tous les métiers