Comment trouver les comptes liés à l'adresse e-mail et au numéro de téléphone

S'inscrire à un nouveau service ou à une application est une tâche simple et rapide. Il ne faut que quelques minutes pour préparer votre nouveau compte ces jours-ci. En surfant sur Internet, la plupart d'entre nous s'inscrivent à de nombreuses applications et services en utilisant nos identifiants(IDs) de messagerie ou nos numéros de téléphone. Cependant, il peut être alarmant de savoir que vos informations personnelles telles que l'identifiant de messagerie et les numéros de téléphone peuvent être utilisées à mauvais escient en ligne par des cyber-attaquants et des auteurs malveillants. Voici quelques conseils pour trouver des comptes liés à l'adresse e-mail et au numéro de téléphone et les interrompre si l'un d'entre eux est malveillant.

Comment finissons-nous par lier nos informations personnelles à diverses applications et sites Web

Nous nous inscrivons à plusieurs services, nous nous inscrivons à des offres gratuites et remplissons des sondages en utilisant nos adresses e-mail et nos numéros de téléphone. Les sites Web et les liens peuvent ne pas sembler malveillants et avec toutes les mesures de sécurité que nous suivons ces jours-ci, nous pouvons penser que nos informations sont en sécurité. Cependant, en période de cyberattaques et de fraudes(cyber-attacks and frauds) , les entreprises et les pirates peuvent accéder à vos informations sensibles.

Examinons quelques-unes des façons simples de trouver des comptes liés à votre adresse e-mail.

Comment trouver des comptes liés à votre adresse e -mail

Tout d'abord, vérifiez votre boîte de réception et parcourez les messages pour les demandes de vérification de compte(account verification requests) . Chaque fois que nous nous inscrivons à un service ou à une application, nous recevons un e-mail demandant la vérification du compte. Généralement, un e-mail avec un lien pour confirmer l'adresse e-mail atterrit dans notre boîte de réception(Inbox) . La vérification de ces messages dans notre boîte(Inbox) de réception est un moyen intelligent d'évaluer ce que tous les services, sites Web et applications peuvent avoir un aperçu de nos comptes de messagerie. Faire une vérification approfondie peut sauver des vies car vous pouvez directement vous désabonner en utilisant le lien fourni dans ces e-mails. Vous pouvez utiliser les mots-clés de recherche tels que ;

- Vérifiez les informations de votre compte.

- Confirmez votre adresse email.

- Complétez votre inscription.

Vous devriez être en mesure de trouver ces e-mails et de faire le point sur la situation. Certaines applications et services tiers sont également disponibles pour trier et dériver les e-mails envoyés par divers sites Web, applications et un sondage qui vous est envoyé pour l'inscription.

La prochaine chose que vous pouvez faire est de trouver des comptes liés à votre adresse e-mail via les paramètres de compte. (account settings. )Vous pouvez vérifier rapidement les comptes et les profils que vous avez générés en ligne à l'aide de votre adresse e-mail en vérifiant simplement dans votre programme de messagerie. La plupart des plates-formes de messagerie telles que Yahoo , Gmail et Outlook offrent la possibilité de vérifier les profils créés avec le compte de messagerie.

Perspectives

Pour trouver des comptes liés à Outlook ou Hotmail vous devrez retrouver les différents profils et comptes que vous avez créés avec la messagerie Hotmail ou Outlook SUR votre compte Outlook . Vous devez gérer les multiples inscriptions tierces et accéder à partir de votre compte Microsoft .

Connectez(Log) -vous à votre messagerie Outlook Visitez(Visit) la page de votre compte Sélectionnez(Select) l' onglet Confidentialité (Privacy)Faites défiler(Scroll) jusqu'à Autres paramètres de confidentialité Trouvez la section Applications(Apps) et services et cliquez sur la liste des applications(Apps) et services qui peuvent avoir l'autorisation d'accéder à vos données Parcourez(Scan) la liste des sites Web et révoquer l'accès aux applications et aux comptes que vous n'utilisez plus.

Pour révoquer l'accès, sélectionnez Modifier(Select Edit) pour le nom de l'application et sélectionnez "Supprimer ces autorisations".

De cette façon, vous pourrez identifier rapidement les applications et les sites Web qui peuvent accéder à votre messagerie Outlook et aux données associées. Visitez Outlook.com et Microsoft vérifie vos paramètres.

Gmail

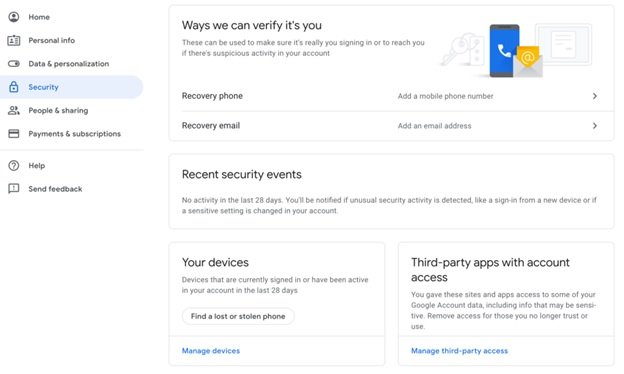

Si vous utilisez généralement un identifiant Gmail(Gmail ID) pour les abonnements et les enregistrements, vous pouvez vérifier rapidement les profils attachés à votre compte Gmail . Dans les paramètres du compte Google(Google Account) , vous pouvez afficher la liste de tous les sites Web autorisés. Pour cela, suivez les étapes suivantes.

- Accédez aux paramètres du compte Google.

- Sélectionnez le menu de sécurité

- Accédez aux applications et sites connectés(Connected Applications)

- Sélectionnez Gérer l'accès

- De là, vous pouvez voir tous les sites Web que vous avez inscrits avec le compte Gmail . Vous pouvez facilement révoquer l'accès aux comptes indésirables.

Visitez la page de sécurité de votre compte et ouvrez les applications tierces(Third-party) avec accès au compte. Dans cette section, vous pouvez obtenir la liste de toutes les applications externes, qui peuvent lire les informations de votre compte, prendre un moment pour analyser attentivement toutes les applications et sites Web qui y sont répertoriés, et révoquer les autorisations pour les sites qui semblent risqués ou vous n'êtes plus utiliser.

Yahoo

Si vous utilisez un identifiant de messagerie Yahoo , voici les étapes pour vous. Vous pouvez vérifier facilement les comptes liés à votre adresse e-mail à partir de l' interface de messagerie Yahoo et choisir les applications dont vous souhaitez accorder ou révoquer l'accès.

Cliquez(Click) sur l'icône de profil dans les informations de compte.

Sélectionnez Gérer la (Manage App)connexion(Website Connection) de l'application et du site Web - Il répertorie toutes les activités de l'application effectuées récemment. Vous pouvez facilement supprimer l'accès aux applications ou aux sites Web que vous n'utilisez plus.

Retrouvez les comptes liés à votre numéro de téléphone(Phone)

De nombreux sites Web utilisent des numéros de téléphone pour vérifier l'identité de l'utilisateur. C'est un moyen fiable de déterminer l'authenticité des utilisateurs et de s'assurer que les robots et les faux comptes ne sont pas créés à l'aide d'e-mails factices. Les sites Web et les services tels que Google , Facebook et Twitter nécessitent souvent une vérification du numéro de téléphone pour permettre la création d'un compte et la récupération en cas de récupération du mot de passe.

Malheureusement, trouver des comptes liés au numéro de téléphone n'est pas simple et facile.

Probablement le seul moyen de savoir quelles applications utilisent votre numéro de téléphone, sauf si une demande de récupération de compte est envoyée au numéro de téléphone. Vous devez toujours faire attention aux messages reçus pour la confirmation de toute demande de service ou OTP reçu. Si vous pensez avoir reçu une demande involontaire ou inconnue, vérifiez et révoquez les services.

Vous pouvez également utiliser certaines applications tierces pour connaître les comptes sur lesquels votre numéro de téléphone est utilisé.

Comment vérifier les comptes enregistrés du navigateur

Le plus souvent, nous ouvrons des sites Web et des applications dans un navigateur installé sur votre téléphone ou votre ordinateur portable. Le cache du navigateur enregistre les données saisies dans les différents formulaires et champs. (Browser)De nombreux sites Web utilisent des cookies de navigateur pour conserver les informations que vous saisissez pour un rendu plus rapide et un gain de temps ultérieur. Vérifiez les paramètres de compte(Account) de votre navigateur pour connaître rapidement les comptes et les informations protégés. Vous pouvez également obtenir la liste de tous les fonds que vous avez créés.

Comment trouver des comptes liés aux médias sociaux(Social Media)

De nos jours, de nombreuses applications et sites Web vous permettent de vous inscrire et de vous inscrire avec vos profils de médias sociaux pour un accès rapide et facile. Bien que cela semble sans effort, la plupart d'entre nous ne réalisent pas que les applications ont accès à toutes nos informations et activités en un seul clic.

De nombreuses applications de jeux et de médias sociaux nous permettent de nous connecter avec un compte Facebook , et la plupart des portails d'emploi intègrent désormais un compte LinkedIn pour accéder rapidement à nos informations professionnelles et académiques afin de créer des profils en un instant. Souvent, nous ne gardons pas une trace de toutes ces applications et services où nous nous inscrivons. Les pirates peuvent abuser de nos données et de nos données sensibles, et nous pouvons être victimes de cyberintimidation, d'attaques de phishing, etc. Heureusement, il est facile de savoir quels comptes ont accès à nos profils de médias sociaux.

Vous pouvez vérifier rapidement les comptes liés à votre Facebook , LinkedIn , Twitter et Instagram en consultant les paramètres. Il est prudent d'examiner attentivement les comptes qui ont l'autorisation de se faufiler dans vos profils de médias sociaux et d'utiliser vos informations.

Il faut être prudent et révoquer les autorisations de tous les sites Web et applications que nous n'utilisons plus.

En outre, il est conseillé de se connecter à diverses applications de jeu et quiz avec un identifiant de messagerie séparé ou de se connecter en tant qu'invité.

Vérifiez votre activité sur les comptes

Cela peut sembler une tâche un peu lourde. L'un des meilleurs moyens de savoir quelles applications et quels sites vous pouvez avoir accès à votre courrier électronique est de vérifier votre activité passée sur les différentes plates-formes.

Si vous avez un compte Microsoft , vous pouvez visiter le tableau de bord d'activité Microsoft(Microsoft Activity Dashboard) .

Si vous avez un compte Google , vous pouvez consulter votre activité en vous rendant sur myactivity.google.com et consulter les différents sites internet visités, les vidéos visionnées.

De même, vous pouvez également vérifier votre activité passée sur Facebook(past activity on Facebook) et avoir une vue détaillée de vos différentes actions pour vérifier si vous vous êtes peut-être inscrit avec votre compte sur des applications tierces.

Conclusion

Internet est un espace incroyablement risqué où de nombreux logiciels malveillants et pirates peuvent s'immiscer dans vos informations vitales(hackers can be prying over your vital information) . En utilisant une seule adresse e-mail et un seul numéro de téléphone, ces pirates peuvent facilement voler votre identité et vous nuire de nombreuses façons. Le meilleur moyen est de trouver des comptes liés à votre adresse e-mail et de garder une trace de ceux-ci.

Related posts

Conseils pour les utilisateurs de messagerie: sécuriser et protéger votre email account

Comment restaurer votre smartphone de Windows 10 Mobile à Windows Phone 8.1

Comment mettre à niveau votre smartphone de Windows Phone 8.1 vers Windows 10 Mobile

5 façons de prolonger l'autonomie de la batterie sur Windows Phone 8.1 et Windows 10 Mobile

Microsoft Scams: Phone & Email escroqueries que l'abus Microsoft Name

Kernel Security Check Failure error en Windows 10

Comment désactiver les classes de stockage amovibles et l'accès à Windows 10

Protégez votre ordinateur Master Boot Record avec MBR Filter

Tiny Security Suite vous aide à chiffrer, déchiqueter et Protéger les fichiers contre sur votre PC

Comment personnaliser Support Contact Information dans Windows Security

Comment réinitialiser les autorisations NTFS file dans Windows 10

Comment utiliser Sandboxie sur Windows 10

Comment utiliser GoPro en tant que Security Camera

Comment configurer Security Key pour Microsoft Account

Pourquoi mon Microsoft Account Security Info change est-il toujours en attendant?

Windows Security dit No Security Providers dans Windows 10

Comment ouvrir Windows Security Center dans Windows 10

Votre IT administrator a Windows Security désactivé

Comment sécuriser votre WiFi - Know qui sont connectés

Comment garder les sites Web sécurisés: menaces et gérer les vulnérabilités