Comment savoir si mon ordinateur a été piraté et que faire ensuite

Parfois, plutôt que d'utiliser la théorie de la logique et du raisonnement, nous suivons notre instinct pour comprendre les choses instinctivement. Le piratage(Hacking) est un exemple où ce principe peut être suivi. Nous savons que les pirates peuvent accéder à vos appareils de manière surprenante et se manifester sous différents avatars dont nous ne sommes peut-être pas conscients. Les clients (Clients)IRC , les chevaux de Troie(Trojans) et les portes dérobées font partie des programmes malveillants utilisés pour pirater les ordinateurs. Le moins que nous puissions faire est de rechercher des indicateurs possibles suggérant que nous pourrions avoir été piratés, puis de chercher une action rapide contre cela. Voici comment vous pouvez savoir si votre ordinateur Windows a été piraté(Windows computer has been hacked) .

Comment savoir si mon ordinateur a été piraté ?

Vous savez que votre ordinateur a été piraté et compromis si vous voyez les signes suivants :

- Vos mots de passe ou paramètres en ligne ont été modifiés

- Les mots de passe des comptes locaux de votre ordinateur ont été modifiés ou vous voyez de nouveaux comptes d'utilisateurs(User)

- Vous voyez des messages étranges "faits par vous" dans vos flux sociaux. Ou peut-être que vos « amis(Friends) » reçoivent des messages inappropriés, prétendument de votre part.

- Vos amis signalent avoir reçu des spams ou des e-mails étranges de votre part.

- Vous constatez que de nouveaux programmes ou barres d'outils ont été installés sur votre ordinateur.

- Vous recevez des messages de faux antivirus ou d'autres logiciels malveillants(rogue software)

- Votre débit Internet(Internet) est devenu lent et lent

- Il y a une augmentation marquée de l'activité du réseau(Network) .

- Votre pare(Firewall) -feu est occupé à bloquer plusieurs demandes de connexion sortantes

- Votre logiciel de sécurité a été désactivé.

- La page d'accueil ou le moteur de recherche du navigateur par défaut a été piraté

- Votre souris se déplace automatiquement pour effectuer des sélections

- Vous commencez à recevoir des appels de votre banque(Bank) , société de carte de crédit , (Credit Card)boutique en ligne(Online Store) concernant un non-paiement, une baisse du solde bancaire, des soldes impayés inattendus ou des achats.

Examinons certains de ces signes en détail, sans ordre spécifique.(Let us take a look at some of these signs in detail, in no specific order.)

Modification des mots de passe en ligne

Si vous remarquez qu'un ou plusieurs de vos mots de passe en ligne ont changé soudainement, vous avez très probablement été piraté. Ici, ce qui se produit généralement, c'est que la victime répond sans le savoir à un e- mail de phishing(Phishing email) d'apparence authentique qui prétendait provenir du service et se retrouve avec le mot de passe modifié. Le pirate collecte les informations de connexion, se connecte, modifie le mot de passe et utilise le service pour voler de l'argent à la victime ou à ses connaissances. Découvrez comment vous pouvez éviter les escroqueries et les attaques par hameçonnage(avoid Phishing Scams and Attacks) et prendre des mesures pour prévenir votre vol d'identité en ligne(Online Identity Theft) .

En tant qu'action de contrôle des dommages, vous pouvez immédiatement informer tous vos contacts du compte compromis. Deuxièmement(Second) , contactez immédiatement le service en ligne pour signaler le compte compromis. La plupart des services en ligne sont conscients de ce type de malveillance et disposent de la force et de l'expertise nécessaires pour rétablir la normalité et reprendre le contrôle du compte avec un nouveau mot de passe. Vous pouvez récupérer des comptes Microsoft piratés, des comptes(Microsoft Accounts) Google ,(Google Accounts) un compte Facebook(Facebook account) , un compte Twitter(Twitter account) , etc., en utilisant leur procédure correctement établie.

Montant(Amount) manquant sur votre compte bancaire

En cas de malheur, vous pouvez perdre tout votre argent si un pirate accède à vos informations personnelles ( carte de crédit(Credit Card) , coordonnées bancaires en ligne(Online Banking) , etc.). Pour éviter cela, activez les alertes de transaction qui vous envoient des alertes texte lorsque quelque chose d'inhabituel se produit. De nombreuses institutions financières vous permettent de fixer des seuils sur les montants des transactions, et si le seuil est dépassé ou s'il se dirige vers un pays étranger, vous serez averti. Ce serait une bonne idée de suivre ces conseils bancaires en ligne(Online Banking Tips) .

Faux messages antivirus

Les faux(Fake) messages d'avertissement antivirus sont parmi les signes les plus sûrs que votre système a été compromis. Cliquer sur Non ou sur Annuler pour arrêter la fausse analyse antivirus n'apporte aucun avantage puisque le mal est déjà fait. Ces programmes utilisent souvent des logiciels non corrigés comme l' environnement d' exécution Java(Java Runtime Environment) pour exploiter votre système.

Popups aléatoires fréquents

Ce problème est principalement associé à vos navigateurs et indique que des logiciels indésirables ou des logiciels malveillants sont installés sur votre ordinateur, car les sites Web ne génèrent généralement pas de fenêtres contextuelles nuisibles .

Recherches Internet redirigées ou page d'accueil

C'est un fait bien connu que la plupart des pirates gagnent leur vie en redirigeant votre navigateur ailleurs que l'adresse que vous voudriez visiter. C'est certainement parce que le pirate est payé en faisant apparaître vos clics sur le site Web de quelqu'un d'autre, souvent ceux qui ne savent pas que les clics vers leur site proviennent d'une redirection malveillante.

Vous pouvez souvent repérer ou identifier ce type de malware en tapant simplement quelques mots apparentés très courants dans la barre de recherche des moteurs de recherche populaires et en vérifiant si les résultats pertinents pour votre recherche apparaissent ou non. Le trafic envoyé et renvoyé sera toujours nettement différent sur un ordinateur compromis par rapport à un ordinateur non compromis.

Votre PC agit-il comme un nœud de botnet ?

Les botnets sont des réseaux d'ordinateurs compromis, contrôlés par des attaquants distants pour effectuer des tâches illicites telles que l'envoi de spam ou l'attaque d'autres ordinateurs. Peut-être que votre ordinateur a été compromis et agit comme un Node .

ASTUCE(TIP) : Avant de continuer, vous voudrez peut-être lire notre article – Pourquoi quelqu'un voudrait-il pirater mon ordinateur(Why would someone want to hack my computer) ?

Que faire si votre ordinateur a été piraté ?

1] Si vous pensez que votre PC Windows a peut-être été piraté, vous devez vous déconnecter d' Internet , démarrer en mode sans échec(boot into Safe Mode) et exécuter une analyse complète et approfondie de votre logiciel antivirus(antivirus software) . Si votre logiciel de sécurité a été désactivé, utilisez un bon analyseur antivirus à la demande(on-demand antivirus scanner) . et exécutez-le à partir d'un disque externe ou d' une clé USB(USB) .

2] Vous pouvez également utiliser des outils spécialisés comme Norton Power Eraser, un logiciel anti-piratage , ou l'un de ces outils de suppression de Botnet .

2] Vous pouvez supprimer les fausses barres d'outils du navigateur à l'aide d'un bon logiciel de suppression du pirate de navigateur(Browser Hijacker Removal software) .

3] Ouvrez(Open) votre Panneau de configuration(Control Panel) et désinstallez les programmes qui peuvent sembler suspects.

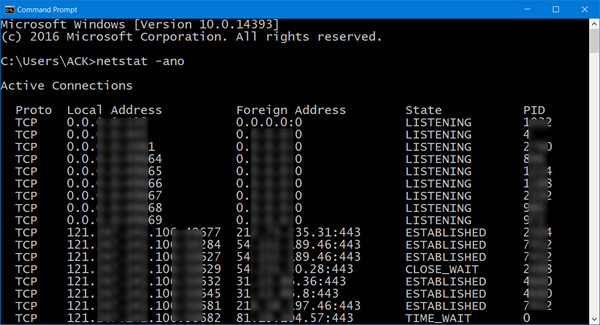

4] Lorsque vous êtes connecté à Internet , ouvrez une invite de commande(Command Prompt) , tapez la commande suivante et appuyez sur Entrée(Enter) :

netstat –ano

- -un paramètre répertorie toutes les connexions et ports d'écoute de l'ordinateur

- Le paramètre -n affiche les adresses et les numéros de port

- Le paramètre -o affiche l'ID de processus responsable de la connexion.

En un coup d'œil, un administrateur informatique pourra surveiller vos ports ouverts et l'activité réseau en cours dans le système.

Recherchez(Check) toute connexion suspecte. Veuillez noter que toute connexion indiquant - «Établi» et le numéro PID et assurez-vous que toutes ces connexions sont des connexions valides. Si nécessaire, appuyez sur Ctrl+Shift+Esc pour afficher le Gestionnaire(Task Manager) des tâches . Ensuite, naviguez avec le curseur de la souris jusqu'à l'onglet "Processus" et cliquez sur l'onglet "Affichage", sélectionnez les colonnes et vérifiez la colonne PID de l'identificateur de processus . (Process Identifier PID)Instantanément, la liste complète des numéros PID s'affichera. Recherchez le numéro que vous avez noté il y a quelques instants dans la fenêtre CMD . En cas de doute, arrêtez le processus.

5] Installez un outil de surveillance de la bande passante(bandwidth monitoring tool) afin de pouvoir garder un œil sur votre utilisation. Utilisez les outils de reniflage de paquets(Packet Sniffing Tools) pour intercepter et consigner le trafic réseau.

Gardez votre système d'exploitation et les logiciels installés à jour en tout temps afin de fermer toutes les vulnérabilités logicielles et d'utiliser un bon logiciel de sécurité(security software) . Il est essentiel de vous tenir au courant de ces développements car, dans le paysage des menaces d'aujourd'hui, aucun logiciel antivirus n'offre une tranquillité d'esprit à 100 %. Pour lutter contre cela, des programmes antimalware qui surveillent les comportements des programmes - heuristiques(Heuristics) - pour attraper les logiciels malveillants précédemment non reconnus doivent être utilisés. D'autres programmes qui utilisent des environnements virtualisés, des VPN , des logiciels anti-piratage et des logiciels de détection du trafic réseau peuvent également être déployés.

6] Utilisez Detekt , un (Make)logiciel(Detekt) anti-surveillance gratuit pour Windows .

Voici quelques conseils qui vous aideront à garder les pirates hors de votre ordinateur Windows(tips that will help you keep Hackers out of your Windows computer) .(Here are some tips that will help you keep Hackers out of your Windows computer.)

Si vous avez besoin de plus d'aide, veuillez consulter ce Guide de suppression des logiciels malveillants(Malware Removal Guide) . Vous aimerez peut-être également lire cet article intitulé, comment savoir si votre ordinateur est infecté par un virus(how do you tell if your computer has a virus) .

Related posts

Découvrez Computer RAM, Graphics Card/Video memory de Windows 10 PC

10 Computer Mouse Tricks utiles pour Windows 11/10

3 façons de prendre un Photo or Video sur un chromebook

Comment 08932008 ou Spying Software

Plat Panel Display Technology Demystified: TN, IPS, VA, OLED et plus

Pouvez-vous changer votre Twitch Name? Oui, mais Be Careful

Comment faire en 6 Wired Printer Wireless Toute Different façons

10 Best Ways à Child Proof Your Computer

Comment changer la langue sur Netflix

Comment de caster Roku TV de PC or Mobile

Comment trouver les serveurs meilleurs Discorde

Comment Download and Install Peacock sur Firestick

Comment Search Facebook Friends par Location, Job, ou School

Comment obtenir Rid de Yahoo Search dans Chrome

Comment ouvrir un File avec No Extension

Comment prendre un Screenshot sur Steam

8 Ways pour développer votre Facebook Page Audience

Comment utiliser Discord Spoiler Tags

Comment Mute Someone sur Discord

Quel Do BCC and CC Mean? Compréhension Basic Email Lingo