Que sont les escroqueries à la baleine et comment protéger votre entreprise

Si vous travaillez ou possédez une entreprise, vous devez savoir qu'il existe toujours un risque élevé de cyberattaques et d'escroqueries. Les escroqueries par e-mail(Email Scams) sont les plus courantes d'entre elles. Le phishing se présente sous de nombreuses formes comme le Tabnabbing, le Spear Phishing ainsi que le Vishing et le Smishing. Il y a quelques jours, nous avons jeté un coup d'œil aux fraudes en ligne Pharming(Pharming online frauds) - aujourd'hui, nous allons jeter un œil aux escroqueries Whaling(Whaling Scams) qui est la menace émergente pour la cybersécurité.

Que sont les escroqueries à la baleine

Dans les escroqueries à la baleine , vous êtes généralement ciblé par e-mail - il s'agit d'une (Whaling)escroquerie de phishing(Phishing scam) spécialisée . L'attaquant étudie votre activité en ligne et obtient des informations utiles sur vous à partir d'autres sources. Et ces informations sont utilisées pour créer un e-mail personnalisé d'aspect professionnel. Voir un e-mail officiel peut vous faire abandonner vos défenses et vous êtes très susceptible de faire confiance à un tel e-mail. L'idée est d'obtenir des informations de votre part pour d'autres activités frauduleuses.

Maintenant, vous devez réaliser qu'il y a une mince ligne de différence entre le Whaling et le Spear Phishing (Spear Phishing). La chasse à la baleine(Whaling) cible généralement les cadres de haut niveau, alors que cette dernière arnaque cible les employés d'une entreprise, les clients d'une entreprise en général. C'est ce qu'on appelle la chasse à la baleine(Whaling) parce que les cibles sont généralement grandes ou importantes. Ainsi, les baleines(Whales) sont choisies en raison de leur autorité et de leur accès au sein d'une organisation.

Comment fonctionne la chasse à la baleine(Whaling) et pourquoi êtes-vous ciblé

La plupart des cibles sont généralement des hommes d'affaires, des entrepreneurs, des PDG(CEOs) et des employés d'entreprise. Les cibles sont généralement spécifiques à l'entreprise et les attaques sont planifiées dans le but d'obtenir des informations sensibles sur les activités d'une organisation.

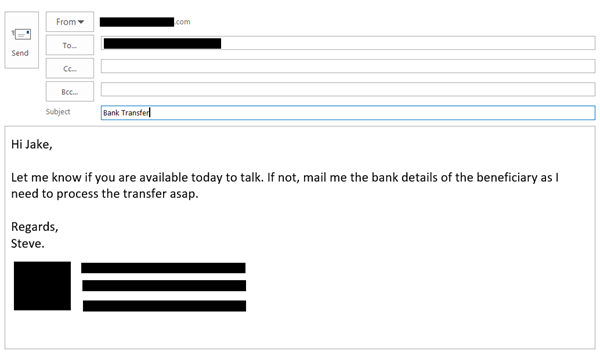

Ce type d' attaques d'ingénierie sociale est très difficile à identifier et les gens finissent généralement par fournir des données à ces escrocs. L'escroc envoie un e-mail personnalisé à partir d'une adresse que vous connaissez peut-être. L'escroc peut imiter être votre patron ou une autre organisation amicale. Ou il / elle peut imiter votre conseiller financier ou votre avocat. Le contenu de l'e-mail est principalement une recherche d'attention afin que vous puissiez répondre rapidement et qu'il y ait le moins de chances qu'ils se fassent prendre.

L'e-mail peut vous demander de transférer de l'argent à titre de paiement sur une facture due ou il peut vous demander certaines données de l'entreprise qui sont requises au siège social. Ou il peut demander des détails personnels sur les employés de l'organisation.

L'escroc ou l'attaquant vous a déjà recherché pour créer un e-mail personnalisé pour vous. Et la recherche peut être basée sur vos activités en ligne ou sur toute information obtenue à partir d'autres sources. Les e- mails baleiniers(Whaling emails) semblent tout simplement normaux et parfaits et c'est la seule raison pour laquelle les gens tombent dans le piège. Les noms, logos et autres informations utilisés dans l'e-mail peuvent être réels ou non. Mais il est présenté de telle manière que normalement les gens ne peuvent pas faire la différence entre ces e-mails.

De plus, l'adresse e-mail de l'expéditeur ou du site Web mentionné est similaire à quelqu'un que vous connaissez peut-être. Les pièces jointes peuvent ou non être malveillantes. Le seul but de ces escroqueries est de vous convaincre que l'e-mail est tout à fait normal et nécessite une action urgente. Et lorsque vous suivez les instructions de l'e-mail, vous finissez par divulguer des données confidentielles à une personne ou à un site Web non autorisé.

Comment rester protégé contre les attaques de baleiniers

Vous devez apprendre à identifier les attaques de phishing(identify Phishing Attacks) pour en savoir plus sur la protection contre le phishing en général afin d' éviter les escroqueries par phishing(avoid Phishing scams) .

La clé pour rester protégé est de rester attentif. Lisez tous vos e-mails liés au travail de bout en bout et gardez un œil sur quelque chose de louche. Si vous venez de sentir qu'il y a quelque chose qui ne va pas avec l'e-mail, contactez l'organisation à partir de laquelle l'e-mail est censé provenir.

1] Vérifiez(Verify) l'adresse e-mail de l'expéditeur, puis répondez uniquement aux e-mails. Habituellement, les sites Web ou les adresses e-mail à partir desquels vous recevez des e-mails sont presque identiques aux adresses e-mail normales que vous connaissez peut-être. Un 'o' peut être remplacé par un '0' (zéro) ou il peut y avoir deux 'ss' au lieu d'un 's'. Ce type d'erreurs est facilement ignoré par un œil humain et constitue la base de telles attaques.

2] Si l'e-mail nécessite une action urgente, vous devez alors regarder attentivement puis prendre la décision. S'il existe des liens vers des sites Web sortants, vérifiez leur adresse avant de fournir des informations à ce site Web. Vérifiez également le signe du cadenas ou vérifiez le certificat du site Web.

3] Ne fournissez aucune information financière ou de contact à un site Web ou à un e-mail. Sachez quand faire confiance à un site Web(Know when to trust a website) , prenez des précautions avant de cliquer sur un lien Web(precautions before clicking on any web links) et suivez les normes de sécurité de base de l'utilisation d'Internet.

4] Ayez un antivirus approprié, un logiciel pare-feu protégeant votre ordinateur et ne téléchargez aucune pièce jointe à partir de l'un de ces e-mails. RAR/7z ou tout autre fichier exécutable sont les plus suspectés de contenir des logiciels malveillants ou des chevaux de Troie(Trojans) . Modifiez régulièrement les mots de passe et créez une sauvegarde des documents importants dans un emplacement sécurisé.

5 ] Détruisez complètement(] Completely) vos documents physiques avant de les jeter afin qu'ils ne puissent fournir aucune information sur vous et votre organisation.

Exemples d'attaques à la baleine

Bien que vous puissiez trouver une tonne d'histoires d'escroquerie de ce type en ligne. Même les grandes entreprises comme Snapchat et Seagate sont tombées dans le piège de ces arnaques. L'année dernière, un employé de haut rang de Snapchat a été victime d'une telle arnaque où un e-mail se faisant passer pour le PDG de l'entreprise s'est enquis de la masse salariale des employés. Jetez un oeil à quelques exemples:

- Seagate : une attaque à la baleine réussie a permis aux voleurs d'obtenir jusqu'à 10 000 documents fiscaux W-2 pour tous les employés actuels et passés.

- Snapchat : Un employé est tombé dans le piège d'un e-mail se faisant passer pour une demande du PDG Evan Spiegel(CEO Evan Spiegel) et a compromis les données de paie de 700 employés.

- FACC : L'équipementier aéronautique autrichien a perdu 50 millions d'euros suite à une attaque baleinière.

- Ubiquiti Networks : Cette entreprise de technologie de réseautage a subi une perte de 39,1 millions de dollars à la suite d'une attaque à la baleine.

- Weight Watchers International : Un e-mail baleinier a permis à des voleurs d'obtenir les données fiscales de près de 450 employés actuels et anciens.

Déjà Arnaqué ?

Vous pensez avoir été victime d'une escroquerie Whaling ? Informez immédiatement le responsable de votre organisation et demandez une aide juridique. Si vous leur avez fourni des coordonnées bancaires ou des mots de passe, changez-les immédiatement. Consultez un expert en cybersécurité pour retracer le chemin et savoir qui était l'attaquant. Cherchez de l'aide juridique et consultez un avocat.

Il existe divers services en ligne où vous pouvez signaler de telles escroqueries. Veuillez signaler ces escroqueries afin que leur activité puisse être perturbée et que davantage de personnes ne soient pas affectées.

Si vous souhaitez en savoir plus, il existe cet excellent eBook intitulé Whaling, Anatomy of an attack , que vous pouvez télécharger gratuitement.

Protégez-vous, vos employés et votre organisation contre ces fraudes et escroqueries en ligne. Faites passer le mot et aidez vos collègues, amis et famille à rester protégés.(Protect yourself, your employees and your organization from such frauds and online scams. Spread the word and help your colleagues, friends, and family stay protected.)

Découvrez ici les escroqueries et fraudes en ligne et par e-mail les plus courantes(most common Online and Email scams & frauds) .

Related posts

Comment vérifier si un lien est sûr ou non en utilisant votre navigateur web

Découvrez si votre online account a été piraté et plus de détails email et mot de passe fuite

Online Safety Tips pour Kids, Students and Teens

Internet Security article and tips pour Windows 10 utilisateurs

Safeguard Vos enfants de adult content en utilisant Clean Browsing

Coronavirus COVID-19 Phishing, Scams, Frauds and Schemes

Globus Free VPN Browser review: Encrypt Tout le trafic, Browse anonymement

Best libre Online Survey and Form Builder apps

Précautions à prendre avant de cliquer sur les liens Web ou les URL

Cyber Attacks - Définition, Types, prévention

Qu'est-ce que Cyber crime? Comment y faire face?

Comment rechercher Online Templates dans Microsoft Word

Quels sont Digital Footprints, Traces or Shadow?

5 meilleurs modules complémentaires de confidentialité de Firefox pour la sécurité en ligne

bancaires Avoid online et autres fraudes cyber - Tips sécurité pour les utilisateurs de PC

Qu'est-ce que Fleeceware? Comment vous protéger de Fleeceware apps?

Password Spray Attack Definition and Defending

Fake Online Employment And Job Scams sont à la hausse

Liste des meilleurs sites Web gratuits Online Font Converter

Online Identity Theft: Prevention and Protection tips