Attaques de rançongiciels, définition, exemples, protection, suppression

Les ransomwares(Ransomware) sont devenus une menace sérieuse pour le monde en ligne ces jours-ci. De nombreuses sociétés de logiciels, universités, entreprises et organisations du monde entier tentent de prendre des mesures de précaution pour se protéger des attaques de ransomwares. Les gouvernements des États- (United) Unis(States) et du Canada ont publié une déclaration conjointe sur les attaques de rançongiciels exhortant les utilisateurs à rester vigilants et à prendre des précautions. Récemment, le 19 mai (May 19), le gouvernement suisse a observé la Journée d'information(Ransomware Info Day) sur les ransomwares, afin de sensibiliser le public aux ransomwares et à leurs effets. Les ransomwares en Inde sont également en hausse.

Microsoft a récemment publié des données mentionnant le nombre de machines (utilisateurs) touchées par des attaques de ransomwares à travers le monde. Il a été constaté que les États- (United) Unis(States) étaient en tête des attaques de ransomwares ; suivi de l'Italie(Italy) et du Canada(Canada) . Voici les 20 principaux pays les plus touchés par les attaques de ransomwares.

Voici une description détaillée qui répondra à la plupart de vos questions concernant les rançongiciels. Cet article examinera Que sont les attaques de ransomware, les types de ransomware, comment le ransomware pénètre-t-il sur votre ordinateur et suggère des moyens de gérer les ransomwares.

(Here is a detailed write-up that will answer most of your questions regarding ransomware. This post will take a look at What are Ransomware Attacks, the Types of ransomware, How does ransomware gets on your computer and suggests ways of dealing with ransomware.)

Attaques de rançongiciels

Qu'est-ce qu'un rançongiciel

Un ransomware(Ransomware) est un type de logiciel malveillant qui verrouille vos fichiers, vos données ou le PC lui-même et vous extorque de l'argent afin de vous permettre d'y accéder. Il s'agit d'un nouveau moyen pour les créateurs de logiciels malveillants de « collecter des fonds » pour leurs activités illégitimes sur le Web.

Comment les rançongiciels pénètrent-ils sur votre ordinateur

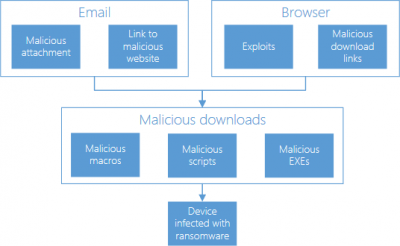

Vous pourriez recevoir un rançongiciel si vous cliquez sur un mauvais lien ou ouvrez une pièce jointe malveillante. Cette image de Microsoft décrit comment se déroule l'infection par ransomware.

Ransomware ressemble à un programme innocent ou à un plugin ou à un e-mail avec une pièce jointe "propre" qui s'installe à l'insu de l'utilisateur. Dès qu'il obtient son accès au système de l'utilisateur, il commence à se répandre dans tout le système. Enfin, à un moment donné, le ransomware verrouille le système ou des fichiers particuliers et empêche l'utilisateur d'y accéder. Parfois, ces fichiers sont cryptés. Un auteur de ransomware exige une certaine somme d'argent pour fournir l'accès ou décrypter les fichiers.

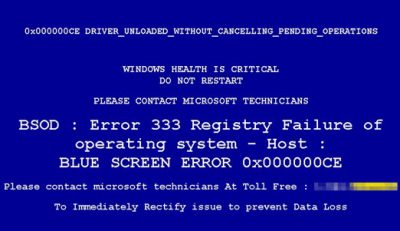

Un faux message d'avertissement par un rançongiciel se présente comme suit :

Cependant, lors des attaques de rançongiciels, rien ne garantit que les utilisateurs récupéreront leurs fichiers même après avoir payé la rançon. Par conséquent(Hence) , il est préférable d'empêcher les attaques de ransomware plutôt que d'essayer de récupérer vos données d'une manière ou d'une autre. Vous pouvez utiliser RanSim Ransomware Simulator pour vérifier si votre ordinateur est suffisamment protégé.

Lire(Read) : Que faire après une attaque Ransomware sur votre ordinateur Windows ?(What to do after a Ransomware attack on your Windows computer?)

Comment identifier les attaques de rançongiciels

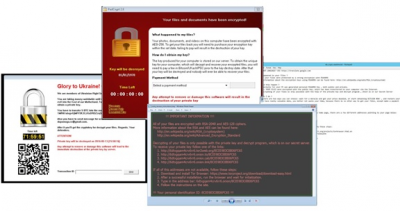

Le ransomware attaque généralement les données personnelles, telles que les photos, les documents, les fichiers et les données de l'utilisateur. Il est facile d' identifier le ransomware(identify the ransomware) . Si vous voyez une note de ransomware demandant de l'argent pour donner accès à vos fichiers, ou des fichiers cryptés, des fichiers renommés, un navigateur verrouillé ou un écran verrouillé de votre PC, vous pouvez dire que le ransomware a pris le contrôle de votre système.

Cependant, les symptômes des attaques de ransomware peuvent changer selon les types de ransomware.

Lire(Read) : Malware Tracker Maps qui vous permet de visualiser les cyberattaques(Cyber Attacks) en temps réel.

Types d'attaques de rançongiciels

Auparavant, les ransomwares affichaient un message indiquant que l'utilisateur avait fait quelque chose d'illégal et qu'il était condamné à une amende par la police ou l'agence gouvernementale sur la base d'une politique. Pour se débarrasser de ces "frais" (qui étaient certainement de faux frais), les utilisateurs ont été invités à payer ces amendes.

De nos jours, une attaque ransomware de deux manières. Il verrouille l'écran de l'ordinateur ou crypte certains fichiers avec un mot de passe. Sur la base de ces deux types, le ransomware est divisé en deux types :

- Verrouiller l'écran rançongiciel

- Rançongiciel de chiffrement.

Le logiciel de rançon de l' écran de(Lock screen ransomware) verrouillage verrouille votre système et exige une rançon pour vous permettre d'y accéder à nouveau. Le deuxième type, c'est-à-dire le rançongiciel Encryption(Encryption ransomware) , modifie les fichiers de votre système et demande de l'argent pour les décrypter à nouveau.

Les autres types de rançongiciels sont :

- Logiciel de rançon Master Boot Record(Master Boot Record) (MBR)

- Ransomware cryptant les serveurs Web

- Rançongiciel pour appareil mobile Android

- Rançongiciel IdO .

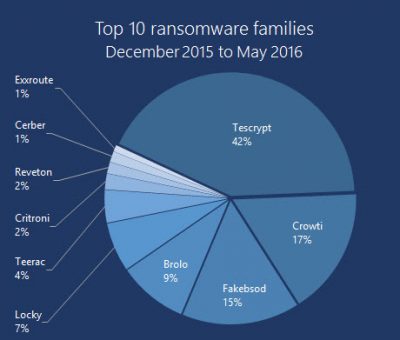

Voici quelques familles de ransomwares et leurs statistiques d'attaques :

Jetez également un coup d'œil à la croissance de Ransomware et à ses statistiques d'infection.

Qui peut être affecté par les attaques de rançongiciels

Peu importe où vous êtes et quel appareil vous utilisez. Les ransomwares(Ransomware) peuvent attaquer n'importe qui, n'importe quand et n'importe où. Les attaques de rançongiciels peuvent avoir lieu sur n'importe quel appareil mobile, PC ou ordinateur portable lorsque vous utilisez Internet pour surfer, envoyer des e-mails, travailler ou faire des achats en ligne. Une fois qu'il a trouvé un moyen d'accéder à votre appareil mobile ou à votre PC, il utilisera ses stratégies de cryptage et de monétisation sur ce PC et cet appareil mobile.

Quand un rançongiciel peut-il avoir une chance d'attaquer

Alors, quels sont les événements possibles lorsqu'un rançongiciel peut frapper ?

- Si vous naviguez sur des sites Web non fiables

- Télécharger ou ouvrir des pièces jointes reçues d'expéditeurs d'e-mails inconnus (spams). Certaines des extensions de fichier de ces pièces jointes peuvent être (.ade, .adp , .ani , .bas , .bat , .chm , .cmd , .com , .cpl , .crt , .hlp , .ht, .hta , .inf , .ins, .isp , .job , .js, .jse , .lnk , .mda , .mdb , .mde , .mdz , .msc ,.msi , .msp , .mst , .pcd , .reg , .scr , .sct , .shs , .url , .vb(.vbe) , .vbe , .vbs , .wsc , .wsf , .wsh , .exe , .pif .) Et aussi les types de fichiers qui supportent les macros (.doc, .xls , .docm , .xlsm , .pptm , etc.)

- Installation de logiciels piratés, de logiciels ou de systèmes d'exploitation obsolètes

- Se connecter à un PC qui fait partie du réseau déjà infecté

Précautions contre les attaques de rançongiciels

La seule raison pour laquelle un rançongiciel est créé est que les auteurs de logiciels malveillants le considèrent comme un moyen facile de gagner de l'argent. Les vulnérabilités telles que les logiciels non corrigés, les systèmes d'exploitation obsolètes ou l'ignorance des gens sont bénéfiques pour ces personnes aux intentions malveillantes et criminelles. Par conséquent(Hence) , la sensibilisation(awareness) est le meilleur moyen d'éviter toute attaque par ransomware.

Voici quelques étapes que vous pouvez suivre pour contrer ou gérer les attaques de ransomware :

- Les utilisateurs de Windows ont conseillé de garder leur système(System) d'exploitation Windows à jour. Si vous effectuez une mise à niveau vers Windows 10 , vous réduirez au maximum les événements de l'attaque par ransomware.

- Sauvegardez toujours vos données importantes sur un disque dur externe.

- Activez l'historique des fichiers ou la protection du système.

- Méfiez(Beware) -vous des e-mails de phishing, des spams et vérifiez l'e-mail avant de cliquer sur la pièce jointe malveillante.

- Désactivez le chargement des macros dans vos programmes Office.

- Désactivez votre fonction Bureau(Desktop) à distance dans la mesure du possible.

- Utilisez l'authentification à deux facteurs.

- Utilisez une connexion Internet sécurisée et protégée par un mot de passe.

- Évitez(Avoid) de naviguer sur des sites Web qui sont souvent des lieux de reproduction pour les logiciels malveillants tels que les sites de téléchargement illégaux, les sites pour adultes et les sites de jeu.

- Installer(Install) , utiliser et mettre à jour régulièrement une solution antivirus

- Utilisez un bon logiciel anti-ransomware(anti-ransomware software)

- Prenez votre sécurité MongoDB au sérieux pour éviter que votre base de données ne soit piratée par un ransomware.

Le Ransomware Tracker vous aide à suivre, atténuer et vous protéger contre les logiciels malveillants.

Lire(Read) : Protégez-vous contre et prévenez les attaques de Ransomware(Protect against and prevent Ransomware attacks)(Protect against and prevent Ransomware attacks) .

Bien qu'il existe des outils de décryptage de ransomwares(ransomware decryptor tools) , il est conseillé de prendre au sérieux le problème des attaques de ransomwares. Non seulement cela met en danger vos données, mais cela peut également porter atteinte à votre vie privée à tel point qu'il peut également nuire à votre réputation.

Dit Microsoft ,

The number of enterprise victims being targeted by ransomware is increasing. The sensitive files are encrypted, and large amounts of money are demanded to restore the files. Due to the encryption of the files, it can be practically impossible to reverse-engineer the encryption or “crack” the files without the original encryption key – which only the attackers will have access to. The best advice for prevention is to ensure confidential, sensitive, or important files are securely backed up in a remote, unconnected backup or storage facility.

Si vous avez le malheur d'être infecté par un ransomware, vous pouvez, si vous le souhaitez, signaler le ransomware(report Ransomware)(report Ransomware) au FBI , à la police(Police) ou aux autorités compétentes.

Lisez maintenant à propos de la protection contre les ransomwares dans Windows(Ransomware protection in Windows) .

Related posts

Activer et configurer Ransomware Protection dans Windows Defender

Comment atténuer Human-operated Ransomware Attacks: infographie

Souveraineté numérique - Définition, Meaning, Examples and Explanation

Qu'est-ce que la lance phishing? Explication, Examples, Protection

Fileless Malware Attacks, Protection and Detection

Comment effacer Windows Defender Protection History dans Windows 10

Qu'est-ce que Ctrl+Alt+Delete? (Definition & History)

Liste de Ransomware Decryption Tools gratuit pour déverrouiller des fichiers

Comment ajouter ou exclure une application dans Exploit Protection de Windows 10

Password Spray Attack Definition and Defending

Software Protection Platform Service Sppsvc.exe causant High CPU usage

Qu'est-ce que la mise à jour Windows ? [Définition]

Qu'est-ce que Ransom Denial de Service (RDoS)? Prevention and precautions

Haut Definition Audio Device a un driver problem dans Windows 10

Android Fragmentation Definition, Problem, Issue, Chart

Ransomware Response Playbook montre comment traiter les logiciels malveillants

Windows ne pouvait pas démarrer le Software Protection service

Windows Defender Error 0x80240438, Definition Mises à jour non installées

Comment désactiver ou activer Redirect Tracking Protection (ETP 2.0) dans Firefox

Comment se protéger contre et empêcher les attaques et les infections Ransomware