Qu'est-ce que le déni de service avec rançon (RDoS) ? Prévention et précautions

Vous avez peut-être entendu parler de DoS et DDoS . L'idée derrière une telle attaque est de faire tomber les serveurs de n'importe quelle organisation, ne leur permettant ainsi pas de fournir des services à ses utilisateurs. Habituellement, le serveur principal de l'organisation est attaqué par tellement de demandes d'accès qu'il plante, refusant tout service à qui que ce soit. Le déni de service de rançon (RDoS)(Ransom Denial of Service (RDoS)) est similaire, sauf que les pirates se doublent également d'extorqueurs. Voyons ce qu'est le déni(Ransom Denial) de service par rançon ( RDoS ) et comment l'empêcher en prenant les précautions adéquates.

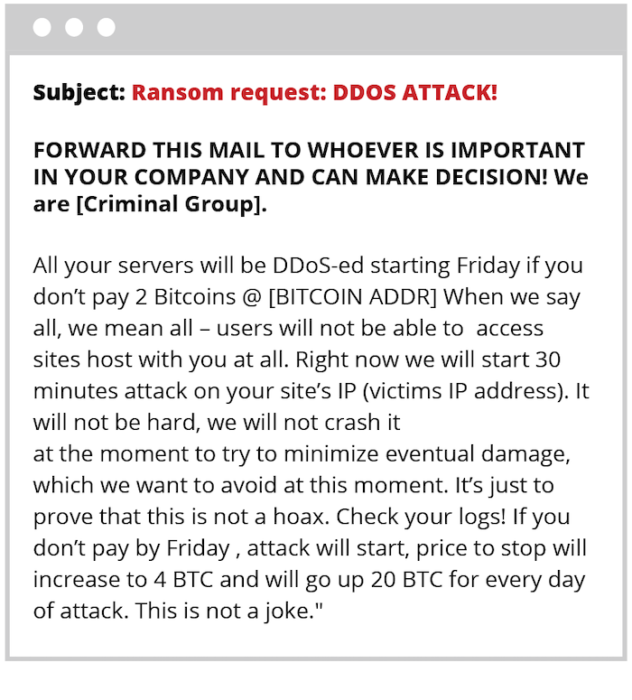

Le déni(Ransom Denial) de service avec rançon se produit lorsque les pirates vous demandent de leur verser de l'argent, menaçant de lancer une attaque par déni de service distribué (DDoS)(Distributed Denial of Service (DDoS)) si vous ne payez pas avant une certaine date et heure.

Pour montrer qu'ils sont sérieux face à l' attaque RDoS , ils peuvent également lancer une attaque DDoS pendant une courte période sur l'institution à qui ils demandent la rançon. Vous avez peut-être aussi entendu parler des rançongiciels : de l'argent demandé par les pirates après avoir crypté toutes les données sur les serveurs de n'importe quelle entité.

Dans le cas de Ransomware , les pirates cryptent d'abord les données d'une institution, puis envoient une note pour demander une rançon disant qu'ils décrypteront les données APRÈS(AFTER) qu'ils (les pirates) aient obtenu l'argent. Avec RDoS , la note est envoyée AVANT(PRIOR) toute action de la part des pirates. Il indique clairement que les pirates ont accès aux serveurs de l'entreprise et qu'ils demandent une certaine somme d'argent en crypto(Cryptocurrency) -monnaie (voir Bitcoins ) avant une date précise. Si l'argent n'est pas transféré aux pirates, ils peuvent procéder au cryptage des données de l'institution ou peuvent les laisser.

Le RDoS utilise la peur de la perte et aide les pirates alors que les gens paient pour éviter une attaque DDoS . Puisque seule la peur est en cause, les hackers amateurs aussi, commencent à demander de l'argent. Ils peuvent ou non disposer de ressources pour DDoS sur un serveur d'entreprise, mais il n'y a aucun mal à exiger des extorsions, à l'exception des risques d'être pris et envoyés en prison.

Faut-il payer ?

Les experts disent que vous ne devriez pas. Ils déclarent que si même une institution paie les pirates extorqueurs, d'autres pirates voudront également gagner de l'argent. Cela encouragera d'autres pirates et eux aussi peuvent exiger une rançon (extorsion d'argent) en disant qu'ils vont DDoS les serveurs de l'entreprise s'ils ne sont pas payés.

Les experts disent également qu'il n'y a aucune garantie qu'il n'y aura pas d' attaque DDoS ou d'attaque de ransomware même si l'argent de l'extorsion est payé. De plus, de tels actes encourageront d'autres pirates.

Devriez-vous laisser les pirates extorqueurs vous effrayer et leur payer l'argent qu'ils demandent ? Non. Il est toujours préférable d'avoir un plan pour contrer un tel scénario. La section suivante explique comment préparer et gérer une attaque DDoS . Si vous avez un plan en place, vous n'avez pas à craindre DDoS , RDoS , ransomware ou des problèmes de piratage similaires.

… but then again – it is a practical decision you will have to take seeing what is at stake for you!

RDoS - Précautions(RDoS – Precautions) pour éviter les temps d'arrêt en cas d'attaque

Lorsqu'un DDoS frappe après une demande de rançon, être préparé est essentiel pour gérer la situation sans stress. C'est pourquoi un plan de protection DDoS est nécessaire. (DDoS)Lors de la planification d'un plan de protection DDoS , partez du principe qu'il s'agit d'une procédure courante, c'est-à-dire qu'elle se produit encore et encore. De cette façon, vous pourrez créer un meilleur plan.

Certaines personnes créent un plan de reprise après sinistre(Disaster Recovery Plan) et l'utilisent pour se remettre d'une attaque DDoS . Mais ce n'est pas notre objectif premier. Nous devons atténuer le flux de trafic vers le site Web de l'entreprise ou les serveurs du site Web.

Pour un blog amateur, un temps d'arrêt d'une heure peut ne pas signifier grand-chose. Mais pour les services de traitement en temps réel - banques, boutiques en ligne et services similaires - chaque seconde compte. C'est ce que vous devez garder à l'esprit pour créer un plan de réponse DDoS(DDoS Response Plan) au lieu d'un plan de récupération DDoS(DDoS Recovery Plan) .

Pour votre information, ce site utilise Sucuri pour se protéger.

Certains des points importants à prendre en compte lors de la création d'une attaque RDoS ou DDoS sont :

- Comment votre fournisseur d'accès Internet(Internet Service Provider) peut- il vous aider ?

- Votre fournisseur de services d'hébergement(Hosting Service Provider) peut- il vous aider en retirant le site Web de l'hôte pendant un certain temps (jusqu'à ce que l' attaque DDoS s'arrête) ?

- Avez-vous des fournisseurs de sécurité tiers, comme Susuri , Akamai ou Ceroro qui peuvent détecter les attaques DDoS dès qu'elles commencent ? Ces services peuvent également bloquer l'attaque en identifiant différents facteurs tels que la géographie, etc.

- Combien de temps faudra-t-il pour changer l'adresse IP du serveur afin que l'attaque s'arrête (ratés) ?

- Avez(Did) -vous envisagé un plan basé sur le cloud qui peut augmenter la bande passante en cas de DDoS ? Une bande passante accrue signifie plus d'efforts de la part des pirates. Si vous optez pour un plan à l'infini, les attaques DDoS s'arrêtent rapidement car les pirates devront organiser plus de ressources pour faire tomber le serveur de l'entreprise.

Cela explique le déni(Ransom Denial) de service de rançon ( RDoS ) et comment se préparer à une attaque DDoS . Si vous avez quelque chose à ajouter, veuillez commenter ci-dessous.

Related posts

DDoS Distributed Denial de Service Attacks: Protection, Prevention

Denial de Service (DoS) Attaque: Qu'est-ce que c'est et comment l'empêcher

Anti-Ransomware software pour Windows ordinateurs

Create email Règles pour prévenir Ransomware dans Microsoft 365

Activer et configurer Ransomware Protection dans Windows Defender

Comment se protéger contre et empêcher les attaques et les infections Ransomware

Ransomware protection à Windows 10

Dispositifs connectés Platform Service (CDPSvc) High Disk Usage

Windows Update Medic Service (WaaSMedicSVC.exe) dans Windows 10

CyberGhost Immunizer aidera à prévenir les attaques de ransomware

Ransomware Attacks, Definition, Examples, Protection, Removal

McAfee Ransomware Recover (Mr2) peut aider à décrypter des fichiers

Comment désactiver Windows Insider Service sur Windows 10

Comment activer ou désactiver IP Helper Service dans Windows 10

Fix SYSTEM SERVICE EXCEPTION Blue Screen sur Windows 10

Comment ajouter Dropbox en tant que Cloud Service à Microsoft Office

Devrais-je signaler Ransomware? Où dois-je signaler Ransomware?

HP Display Control Service doit être mis à jour

Que faire après un Ransomware attack sur votre Windows computer?

NET HELPMSG 2182 Problème avec BITS service