Renforcez la protection de Windows Defender aux niveaux les plus élevés sur Windows 10

Microsoft a annoncé un nouveau centre de sécurité Windows Defender à partir de Windows 10 v1703 , ce qui facilite le basculement des paramètres de sécurité de nos PC. Par défaut, Windows Defender est configuré en mode de protection faible, car cela nous facilitera la vie en imposant moins de restrictions, mais les administrateurs informatiques peuvent activer Cloud Protection et modifier ces paramètres de stratégie de groupe - (Group Policy)Configurer Bloquer(Configure Block) à première vue(First Sight) , Configurer(Configure) le remplacement des paramètres locaux pour les rapports , et rejoignez Microsoft MAPS(Join Microsoft MAPS) ( Microsoft Advanced Protection Service ) ou SpyNet , pour définirAntivirus Windows Defender(Windows Defender Antivirus) bloquant la protection aux niveaux les plus élevés.

(Harden Windows Defender)Renforcer la protection Windows Defender dans Windows 10

Exécutez gpedit.msc pour ouvrir l' éditeur de stratégie de groupe(Group Policy Editor) et accédez au chemin suivant :

Computer Configuration > Administrative Templates > Windows Components > Windows Defender Antivirus > Maps

Ici, vous verrez 4 paramètres :

- Rejoindre Microsoft Maps

- Configurer la fonctionnalité Bloquer(Block) à première vue(First Sight)

- Configurer(Configure) le remplacement des paramètres locaux pour les rapports à Microsoft MAPS

- Envoyer(Send) des échantillons de fichiers lorsqu'une analyse plus approfondie est nécessaire.

Vous pouvez configurer les paramètres de Windows Defender en fonction de vos besoins.

1] Rejoignez Microsoft Maps

Pour rejoindre Microsoft Advanced Protection Service , double-cliquez sur Join Microsoft Maps . Dans la boîte de propriétés(Properties) qui s'ouvre, sélectionnez " Activé(Enabled) ".

This policy setting allows you to join Microsoft MAPS. Microsoft MAPS is the online community that helps you choose how to respond to potential threats. The community also helps stop the spread of new malicious software infections. You can choose to send basic or additional information about detected software. Additional information helps Microsoft create new definitions and help it to protect your computer. This information can include things like location of detected items on your computer if harmful software was removed. The information will be automatically collected and sent. In some instances, personal information might unintentionally be sent to Microsoft. However, Microsoft will not use this information to identify you or contact you.

Vous avez 3 options ici - Désactivé(Disabled) , abonnement de base(Basic) et abonnement avancé(Advanced) .

2] Configurer la fonction Bloquer(Configure Block) à première vue(First Sight)

Après avoir rejoint MAPS , vous pouvez double-cliquer sur 0n Block at First Sight et sélectionner Enabled dans sa boîte de propriétés .(Properties)

This feature ensures the device checks in real time with the Microsoft Active Protection Service (MAPS) before allowing certain content to be run or accessed. If this feature is disabled, the check will not occur, which will lower the protection state of the device.

Cette fonctionnalité nécessite que ces paramètres de stratégie de groupe soient définis comme suit : (Group Policy)Rejoindre Microsoft MAPS(Join Microsoft MAPS) doit être activé, l' option Envoyer des échantillons de fichiers lorsqu'une analyse plus approfondie est requise(Send file samples when further analysis is required) doit être définie sur Envoyer des échantillons fiables(Send safe samples) ou Envoyer tous les échantillons(Send all samples) , la stratégie Analyser tous les fichiers téléchargés et les pièces jointes(Scan all downloaded files and attachments) doit être activé et la stratégie Désactiver la protection en temps réel(Turn off real-time protection) ne doit PAS être activée.

3] Configurer(Configure) le remplacement des paramètres locaux pour les rapports à Microsoft MAPS

Le paramètre Configurer le remplacement du paramètre local pour la création de rapports sur Microsoft MAPS(Configure local setting override for reporting to Microsoft MAPS) permettra aux utilisateurs de prendre le pas sur la stratégie de groupe,(Group Policy) leur permettant ainsi de remplacer le même.

This policy setting configures a local override for the configuration to join Microsoft MAPS. This setting can only be set by Group Policy. If you enable this setting, the local preference setting will take priority over Group Policy.

Vous devez double-cliquer dessus et sélectionner Activé dans la boîte Propriétés(Properties) qui s'ouvre. Une fois cette fonctionnalité activée, elle effectuera des vérifications en temps réel et décidera d'autoriser ou non l'exécution du contenu.

4] Envoyer(Send) des échantillons de fichiers lorsqu'une analyse plus approfondie est nécessaire

Le paramètre Envoyer des échantillons de fichiers lorsqu'une analyse plus approfondie est requise(Send file samples when further analysis is required) vous permet d'envoyer automatiquement tous les échantillons à Microsoft pour une analyse plus approfondie.

This policy setting configures behaviour of samples submission when opt-in for MAPS telemetry is set. The possible options are: Always prompt, Send safe samples automatically, Never send and Send all samples automatically.

Vous devez double-cliquer dessus et sélectionner Activé dans la boîte Propriétés(Properties) qui s'ouvre.

Cela fait, vous pouvez passer à la définition du niveau de protection Cloud pour Windows Defender.(Having done this, you can move on to set the Cloud protection level for Windows Defender.)

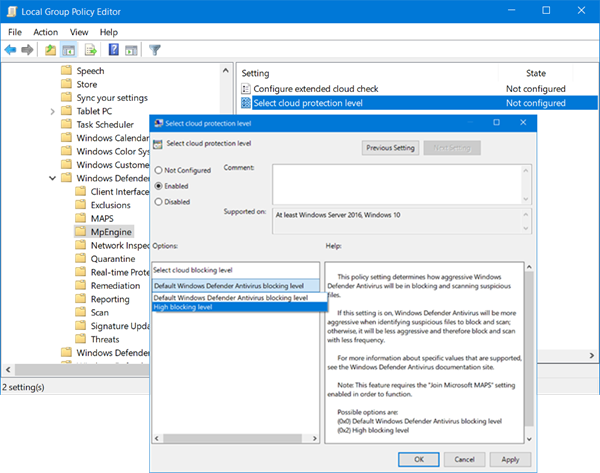

5] Sélectionnez le niveau de protection Cloud(Select Cloud Protection) dans Windows Defender

Le niveau de protection cloud peut également être activé à l'aide de la stratégie de groupe(Group Policy) en visitant le chemin suivant :

Computer Configuration > Administrative Templates > Windows Components > Windows Defender Antivirus > MpEngine

Dans le volet de droite, vous verrez Sélectionner le niveau de protection(Select protection level) . Double-cliquez dessus pour ouvrir sa boîte Propriétés(Properties) , puis choisissez Activé(Enabled) . Vous verrez deux options offertes :

- Niveau de blocage par défaut de l' antivirus Windows Defender(Windows Defender Antivirus)

- Haut niveau de blocage

Sélectionnez Niveau de blocage élevé(High blocking level) et cliquez sur Appliquer.

This policy setting determines how aggressive Windows Defender Antivirus will be in blocking and scanning suspicious files. If this setting is on, Windows Defender Antivirus will be more aggressive when identifying suspicious files to block and scan; otherwise, it will be less aggressive and therefore block and scan with less frequency.

Lire(Read) : Comment activer et configurer la protection contre les ransomwares dans Windows Defender(Ransomware Protection in Windows Defender) .

6] Configurer la vérification étendue du cloud

Sous les paramètres MpEngine , vous verrez également un paramètre Configurer la vérification étendue du cloud(Configure extended cloud check) . Si vous le souhaitez, vous pouvez également activer ce paramètre

This feature allows Windows Defender Antivirus to block a suspicious file for up to 60 seconds, and scan it in the cloud to make sure it’s safe. The typical cloud check timeout is 10 seconds. To enable the extended cloud check feature, specify the extended time in seconds, up to an additional 50 seconds.

ASTUCE(TIP) : Assurez-vous que Windows Defender vous protège également contre les programmes potentiellement indésirables(Make Windows Defender protect you against Potentially Unwanted Programs too) .

7 ] Activez(] Enable) et définissez le niveau de protection du cloud sur (Cloud Protection)Élevé(High) à l' aide du registre(Registry)

Si vous êtes un utilisateur de Windows 10 Home , vous pouvez utiliser le registre Windows(Windows Registry) et modifier certains paramètres. Pour ce faire, tapez regedit.exe dans Démarrer la recherche(Start Search) et appuyez sur Entrée(Enter) pour ouvrir l' Éditeur du Registre(Registry Editor) . Accédez maintenant à la clé suivante :

HKEY_LOCAL_Machine\Software\Policies\Microsoft\Windows Defender

Dans la partie gauche, faites un clic droit sur Windows Defender, sélectionnez Nouveau > Clé et nommez la clé Spynet . Faites un clic droit sur Spynet et sélectionnez à nouveau New > Dword (32 bits) et nommez-le SpynetReporting. Définissez sa valeur sur 2 pour le définir au niveau Avancé.

Maintenant, faites à nouveau un clic droit sur la clé Windows Defender qui apparaît sur le côté gauche et sélectionnez New > Key . Cette fois, nommez la clé MpEngine . Cliquez ensuite avec le bouton droit sur la clé MpEngine et sélectionnez New > Dword (32 bits). Nommez la clé MpCloudBlockLevel et attribuez-lui la valeur 2 pour la définir au niveau de bloc élevé.

Outils qui peuvent vous aider :(Tools that may help you:)

- ConfigureDefender vous aide à modifier instantanément les paramètres de sécurité de Windows(Windows Security)

- L'outil WinDefThreatsView(WinDefThreatsView) vous permet de définir des actions par défaut pour les menaces Windows Defender .

Related posts

Qu'est-ce que Control Flow Guard dans Windows 10 - comment allumer ou éteindre

Error 0x800106ba, Windows Defender Application n'a pas réussi à initialiser

Votre IT administrator a Windows Security désactivé

Où sont les journaux de balayage Windows Defender Offline stockés?

Activer et configurer Ransomware Protection dans Windows Defender

Complètement désactivé Windows Defender en permanence sur Windows 10

Ne peut pas allumer Windows Defender dans Windows 10

Windows Defender pas mise à jour automatiquement en Windows 10

WinDefThreatsView - Set default Actions pour Windows Defender Menaces

Comment effacer Windows Defender Protection History dans Windows 10

Activer potentiellement Unwanted Applications protection dans Windows 10

Windows Information Protection (WIP) protège automatiquement les fichiers classifiés

Windows Defender Le Threat Service s'est arrêté dans Windows 10

Modifier Windows Security Paramètres instantanément avec ConfigureDefender

Qu'est-ce que Firewall and Network Protection dans Windows 10 et comment cacher cette section

Fix Windows Defender Error 0x800b0100 sur Windows 10

Gérer la mise en quarantaine Items, Exclusions dans Windows Defender

Le Service n'a pas pu être démarré, Error 0x80070422 dans Windows Defender

Comment activer la numérisation Network dans Windows Defender sur Windows 10

Comment modifier la liste des applications autorisées dans Windows Defender Firewall (et bloquez les autres)